Modular Security Engine Cyber-Physical Resiliency Approach Using Digital Replication

In this paper, we propose an IoT device cyber physical resiliency approach using a cross-domain device replication that can replicate and securely transfer the

This paper is about a cyber-physical security engine.

The authors are Jean G. V. Etibou, a PhD candidate at the University of Montreal, Canada, and his advisor.

This paper is a recent paper published in IEEE on September 30, 2025.

This paper proposes a modular security architecture called the Cyber-Physical Security Engine.

Contents of the Paper

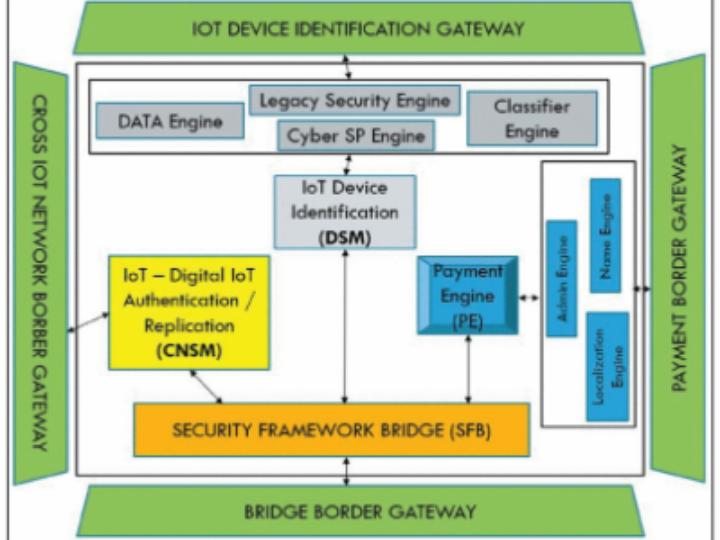

The overall system consists of two main modules, providing layered security.

[1] Device-Secured Module (DSM): The first step is to verify the identity of IoT devices and serve as the first line of defense.

For example, the DSM verifies the legitimacy of an IoT device by examining its RF wireless signal characteristics and GPS-based location information before initiating a transaction.

Transactions on the user interface are only permitted after passing this initial authentication process through the DSM. The DSM applies pattern classification algorithms, such as Bayesian classification techniques, based on literature to identify the characteristics of IoT devices. This can be viewed as a machine learning-based device identification step specialized for the IoT environment.

In other words, the DSM extracts and analyzes the RF signal characteristics of IoT devices and authenticates them using a learned classification model, thereby achieving Level 1 security.

[2] Cross Network-Secured Module (CNSM): This second step provides final verification of the device's identity and mediates security with the upper network.

The CNSM receives device authentication requests from the DSM, verifies the device's identity through digital certificate issuance, and performs public key-based authentication for IoT devices.

The CNSM internally checks UI authorization using the device's public key identifier (PbKID) obtained from the DSM and connects to external services, such as the payment engine, via the Security Framework Bridge (SFB).

In the upgraded design, the CNSM also serves as the authentication authority for digitally cloned IoT devices, verifying the authenticity of digital IoT devices that replicate the physical device profile. The CNSM is responsible for Level 2 protection for the entire system. After completing the authentication process, including digital twin devices, it collaborates with the DSM to issue final security approval.

Application of AIoT

This security engine integrates AI (artificial intelligence) and machine learning techniques to assess the trustworthiness of IoT devices and detect anomalies.

Features are extracted from the raw wireless signals transmitted by IoT devices and then fed into a machine learning classification model to identify the devices. The paper describes this classification process as "the process of presenting input vectors to a trained network to obtain a response," noting that various machine learning classifiers, including Bayesian classification, are typically used for pattern recognition problems.

Role of the W5500

This paper utilizes the W5500 chip as the network interface for the security engine prototype.

The researchers used this chip to implement an IoT security module that provides wired communication capabilities to microcontrollers (e.g., Arduino, ESP32, etc.). They also used libraries that support multiple hardware, including the W5500, for MQTT and TLS secure communications.

The MQTT client library implementation was ported to support the ESP32/S2/S3/C3, WT32_ETH01 (ESP32 + LAN8720), ESP32 using the LwIP ENC28J60, W5500, W6100, or LAN8720.

============================================================

이 논문은 사이버 물리적 보안 엔진에 대한 논문입니다.

이 논문의 저자는 인도 사람이지만, 캐나다 몬트리얼 대학의 박사과정인 Jean G. V. Etibou 와 그의 지도교수입니다.

이 논문은 2025년 9월 30일 IEEE 에 게재된 최신 논문입니다.

이 논문에서는 사이버-물리 보안 엔진(Cyber-Physical Security Engine)이라는 모듈형 보안 아키텍처를 제안합니다.

논문의 내용

전체 시스템은 두 개의 주요 모듈로 구성되어 계층적 보안을 제공합니다.

[1] 기기 보안 모듈(DSM, Device-Secured Module): 1단계로, IoT 디바이스의 신원을 확인하고 1차 방어를 담당.

예를 들어, DSM은 IoT 기기가 거래를 시작하기 전에 해당 기기의 RF 무선신호 특성과 GPS 기반 위치 정보를 검사하여 기기의 정당성을 확인합니다.

DSM을 통한 이러한 초기 인증 과정을 통과해야만 사용자 인터페이스 상의 트랜잭션이 허용됩니다.

DSM은 문헌에 따른 베이지안 분류 기법 등의 패턴 분류 알고리즘을 적용하여 IoT 기기의 특징을 식별하는데, 이는 IoT 환경에 특화된 머신러닝 기반 장치 식별 단계로 볼 수 있습니다.

즉, DSM이 IoT 기기의 RF 신호 특징을 추출/분석하고, 학습된 분류 모델로 해당 기기를 인증함으로써 보호 레벨 1단계 보안을 달성합니다.

[2] 교차 네트워크 보안 모듈(CNSM, Cross Network-Secured Module): 2단계로서, 디바이스의 ID를 최종 검증하고 상위 네트워크와의 보안을 중재.

CNSM은 DSM으로부터 디바이스 인증 요청을 받아 디지털 인증서 발급 등을 통해 기기의 신원을 확인하며, IoT 디바이스에 대한 공개키 기반 인증을 수행합니다.

CNSM은 내부적으로 DSM에서 받은 기기의 공개 키 식별자(PbKID)를 이용해 UI 허가를 체크하고, 보안 프레임워크 브리지(SFB)를 통해 결제 엔진과 같은 외부 서비스에 연계합니다.

특히 업그레이드된 설계에서 CNSM은 디지털 복제된 IoT 기기의 인증 권한 역할을 수행하여, 물리 기기의 프로필을 복제한 디지털 IoT 디바이스의 신뢰성을 확인해주는 역할도 담당합니다.

CNSM은 전체 시스템에서 보호 레벨 2단계를 담당하며, 디지털 트윈된 기기까지 포함한 인증 과정을 끝마친 후 DSM과 함께 최종 보안 승인을 내립니다.

AIoT 의 활용

이 보안 엔진에는 AI(인공지능) 및 머신러닝 기법이 통합되어 IoT 기기의 신뢰성을 평가하고 이상 행위를 탐지하는 데 활용됩니다.

IoT 디바이스가 송신하는 원시 무선신호에서 고유 특성(feature)을 추출한 뒤, 이를 머신러닝 분류 모델에 입력하여 해당 기기를 식별합니다. 논문에서는 이러한 분류 과정에 대해 “훈련된 네트워크에 입력 벡터를 제시하여 반응을 얻는 과정”으로 설명하며, 일반적으로 베이지안 분류를 포함한 다양한 머신러닝 분류기가 패턴 인식 문제에 활용된다고 언급합니다.

W5500 의 역할

이 논문에서는 W5500 칩을 보안 엔진 프로토타입의 네트워크 인터페이스로 활용합니다.

연구진은 IoT 보안 모듈을 구현하면서 마이크로컨트롤러(예: Arduino, ESP32 등)에 유선 통신 능력을 부여하기 위해 이 칩을 사용했으며, MQTT와 TLS 보안 통신을 위해 W5500을 포함한 여러 하드웨어를 지원하는 라이브러리를 사용했습니다.

MQTT 클라이언트 라이브러리 구현은 ESP32/S2/S3/C3, WT32_ETH01(ESP32 + LAN8720), LwIP ENC28J60을 사용하는 ESP32, W5500, W6100 또는 LAN8720을 지원하도록 포팅되었습니다.