open-ot-security

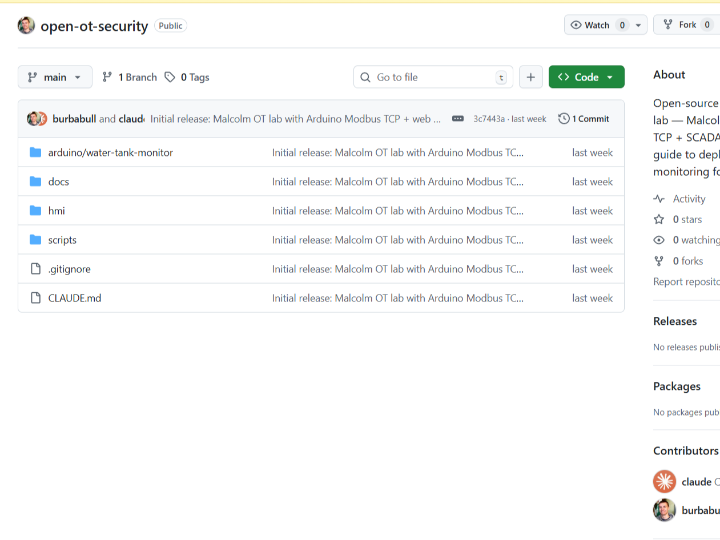

open-ot-security

📌 Overview

Open OT Security 프로젝트는 "Arduino + W5500으로 만든 가짜 OT 장비(물탱크 PLC)를, 웹 HMI로 제어하고, Malcolm으로 네트워크 트래픽을 감시하는 OT 보안 실습 프로젝트"입니다. Arduino와 W5500을 활용해 Modbus TCP 기반의 PLC를 구현하고, 이를 중심으로 HMI 서버와 네트워크 트래픽 미러링 환경, 그리고 Malcolm 분석 플랫폼을 연계하여 실제 산업 환경과 유사한 구조를 구성합니다. 기존의 고가 OT 보안 솔루션과 달리 수십 달러 수준의 하드웨어로 동일한 개념을 구현할 수 있어, 소규모 조직이나 교육 환경에서도 접근 가능한 OT 보안 테스트베드를 제공한다는 점이 핵심입니다. 이 프로젝트는 단순한 네트워크 통신 구현을 넘어 산업 프로토콜, 트래픽 분석, 보안 탐지까지 통합한 구조를 제시하며, OT 보안의 진입 장벽을 낮추는 데 목적이 있습니다.

📌 Features

1. OT 프로토콜 기반 실환경 시뮬레이션

- Modbus TCP 기반 PLC(Arduino) 구현

- 실제 산업 환경과 유사한 트래픽 생성

2. 네트워크 보안 분석 통합

- Malcolm (Zeek, Suricata, Arkime 등) 기반 트래픽 분석

- ICS 프로토콜까지 해석 가능

3. Web 기반 HMI (SCADA 스타일 UI)

- Flask + pymodbus 기반 대시보드

- 제어 및 모니터링을 동시에 제공

4. 저비용 하드웨어 구성

- Arduino Uno + W5500

- Managed Switch (포트 미러링)

- 일반 PC (Docker 기반 분석)

👉 “약 $47 수준의 하드웨어로 OT 보안 환경 구축”이라는 점이 핵심 차별 요소

📌 System Architecture

본 시스템은 산업 제어 흐름(제어)과 보안 분석 흐름(모니터링)을 분리하여 동시에 처리하는 구조로 설계되었습니다. 사용자는 웹 기반 HMI를 통해 PLC에 제어 명령을 전달하며, 이 통신은 Modbus TCP 프로토콜을 통해 Arduino(W5500)로 전달됩니다. Arduino는 실제 산업 장비를 모사하는 PLC 역할을 수행하며, 센서 값과 상태 데이터를 응답합니다.

이 과정에서 발생하는 모든 네트워크 트래픽은 Managed Switch의 포트 미러링(SPAN) 기능을 통해 복제됩니다. 복제된 패킷은 Capture NIC로 전달되며, 별도의 분석 시스템인 Malcolm으로 입력됩니다. Malcolm 내부에서는 Zeek, Suricata, ICSNPP 등이 동작하여 Modbus 프레임을 해석하고 이상 징후를 탐지합니다.

결과적으로 제어 트래픽은 HMI와 PLC 사이에서 실시간으로 처리되고, 동일한 트래픽이 병렬적으로 보안 분석 시스템으로 전달되어 OT 환경의 가시성을 확보합니다. 이러한 구조는 실제 산업 네트워크에서 사용되는 “Out-of-band 보안 모니터링 방식”을 그대로 재현한 것이며, 제어 시스템에 영향을 주지 않으면서 보안 분석을 수행할 수 있다는 장점이 있습니다.

📌 Role and Application of the WIZnet's Chip

사용 칩 : W5500 (WIZnet Ethernet Controller)

역할

- Arduino에서 Modbus TCP 서버 구현

- PLC 역할 수행 (산업 장비 시뮬레이션)

네트워크 기능

- TCP/IP 오프로드

- Modbus TCP (포트 502)

선택 이유 및 장점

- 하드웨어 TCP/IP 스택 내장

- MCU 부하 최소화

- 안정적인 네트워크 처리

- 저비용 OT 디바이스 구현 가능

- 산업용 PLC 대체 수준의 프로토타입 구현

- 단일 클라이언트 구조 대응

- HMI 서버와 persistent connection 유지 (thread lock 활용)

📌 Market & Application Value

적용 산업

- 스마트 팩토리

- 수처리 / 전력 / 에너지

- 산업 설비 보안 (ICS/SCADA)

- OT 보안 교육 및 훈련

📌 Summary

이 UCC는 W5500을 활용하여 산업용 PLC 역할을 수행하는 디바이스를 구현하고, 이를 중심으로 OT 네트워크의 제어·모니터링·보안 분석까지 하나의 구조로 통합한 사례입니다. 특히 저비용 하드웨어와 오픈소스 소프트웨어를 결합하여 기존의 고가 OT 보안 시스템을 대체할 수 있는 실습 환경을 제공한다는 점에서 의미가 있습니다. 외부 지표는 아직 제한적이지만, OT 보안 교육과 초기 PoC 시장에서 활용 가능성이 높으며, WIZnet 칩이 산업용 네트워크 장비 영역까지 확장될 수 있음을 보여주는 사례로 평가됩니다. 이 프로젝트는 향후 산업 프로토콜 확장, 보안 센서 제품화, 교육용 키트 등으로 발전할 수 있는 기반을 제시합니다.

📌 FAQ

Q1. 이 프로젝트의 핵심 목적은 무엇인가요?

이 프로젝트는 Arduino와 W5500을 활용해 Modbus TCP 기반의 PLC를 구현하고, HMI 및 네트워크 보안 분석 시스템(Malcolm)과 연동하여 저비용 OT 보안 실습 환경을 구축하는 것을 목표로 합니다.

Q2. 왜 W5500 칩이 사용되었나요?

W5500은 하드웨어 TCP/IP 스택을 내장하고 있어 MCU의 부담을 줄이면서 안정적인 네트워크 통신을 제공하며, 저비용으로 산업용 네트워크 장비를 구현할 수 있기 때문에 선택되었습니다.

Q3. Arduino는 이 시스템에서 어떤 역할을 하나요?

Arduino는 W5500과 함께 Modbus TCP 서버로 동작하며, 물탱크 PLC와 같은 산업 장비를 시뮬레이션하는 역할을 수행합니다.

Q4. Malcolm은 어떤 역할을 하나요?

Malcolm은 Zeek, Suricata 등의 도구를 활용하여 네트워크 트래픽을 분석하고, Modbus TCP를 포함한 ICS 프로토콜의 이상 징후를 탐지합니다.

Q5. 포트 미러링(SPAN)은 왜 필요한가요?

포트 미러링은 제어 트래픽을 방해하지 않으면서 동일한 패킷을 복제하여 보안 분석 시스템으로 전달하기 위해 사용됩니다.

Q6. HMI는 어떤 기능을 제공하나요?

Flask와 pymodbus 기반의 웹 HMI는 PLC 상태 모니터링과 제어 기능을 동시에 제공하는 SCADA 스타일 인터페이스입니다.

Q7. 이 프로젝트의 가장 큰 차별점은 무엇인가요?

약 $47 수준의 저비용 하드웨어로 실제 OT 보안 환경과 유사한 구조를 구현할 수 있다는 점이 가장 큰 특징입니다.

Q8. 어떤 산업 분야에 적용할 수 있나요?

스마트 팩토리, 수처리, 전력/에너지, ICS/SCADA 보안 교육 및 테스트 환경 등 다양한 산업 분야에 적용 가능합니다.

Q9. 이 시스템은 실제 산업 환경과 얼마나 유사한가요?

Modbus TCP 기반 통신, PLC 시뮬레이션, Out-of-band 모니터링 구조를 포함하여 실제 산업 네트워크 구조를 상당 부분 재현합니다.

📌 Overview

The Open OT Security project is an OT security training project that builds a “simulated OT device (water tank PLC) using Arduino + W5500, controls it via a web-based HMI, and monitors network traffic with Malcolm.” Using Arduino and W5500, a Modbus TCP-based PLC is implemented, and it is integrated with an HMI server, a network traffic mirroring environment, and the Malcolm analysis platform to create a structure similar to a real industrial environment. Unlike traditional high-cost OT security solutions, this project enables the same concept to be implemented with hardware costing only tens of dollars, making it accessible for small organizations and educational environments. Beyond simple network communication, it presents an integrated structure covering industrial protocols, traffic analysis, and security detection, with the goal of lowering the barrier to entry for OT security.

📌 Features

Realistic Simulation Based on OT Protocols

- Implementation of a Modbus TCP-based PLC (Arduino)

- Generation of traffic similar to real industrial environments

Integrated Network Security Analysis

- Traffic analysis based on Malcolm (Zeek, Suricata, Arkime, etc.)

- Capability to parse ICS protocols

Web-based HMI (SCADA-style UI)

- Dashboard built with Flask + pymodbus

- Provides both control and monitoring functions

Low-cost Hardware Configuration

- Arduino Uno + W5500

- Managed Switch (port mirroring)

- Standard PC (Docker-based analysis)

👉 The key differentiator is the ability to build an OT security environment with hardware costing around $47.

📌 System Architecture

This system is designed to separate and process both industrial control flow (control) and security analysis flow (monitoring) simultaneously. Users send control commands to the PLC through a web-based HMI, and this communication is delivered to the Arduino (W5500) via the Modbus TCP protocol. The Arduino acts as a PLC simulating real industrial equipment, responding with sensor values and status data.

All network traffic generated in this process is duplicated using the port mirroring (SPAN) function of a managed switch. The mirrored packets are sent to a capture NIC and then forwarded to Malcolm, a separate analysis system. Within Malcolm, tools such as Zeek, Suricata, and ICSNPP analyze Modbus frames and detect anomalies.

As a result, control traffic is processed in real time between the HMI and PLC, while the same traffic is simultaneously delivered to the security analysis system, ensuring visibility into the OT environment. This architecture replicates the “out-of-band security monitoring” approach used in real industrial networks, enabling security analysis without impacting the control system.

📌 Role and Application of the WIZnet's Chip

Chip Used: W5500 (WIZnet Ethernet Controller)

Role

- Implements a Modbus TCP server on Arduino

- Acts as a PLC (industrial device simulation)

Network Functions

- TCP/IP offload

- Modbus TCP (port 502)

Reasons for Selection & Advantages

- Built-in hardware TCP/IP stack

- Reduced MCU load

- Stable network processing

- Enables low-cost OT device implementation

- Supports prototype-level PLC replacement

- Handles single-client architecture

- Maintains persistent connection with HMI server (using thread lock)

📌 Market & Application Value

Applicable Industries

- Smart factories

- Water treatment / power / energy

- Industrial equipment security (ICS/SCADA)

- OT security education and training

📌 Summary

This UCC demonstrates a case where a device utilizing the W5500 performs the role of an industrial PLC and integrates control, monitoring, and security analysis of an OT network into a single architecture. Its significance lies in combining low-cost hardware with open-source software to provide a practical environment that can replace expensive OT security systems. Although external metrics are still limited, it shows strong potential for OT security education and early PoC markets, and highlights the possibility of WIZnet chips expanding into industrial network equipment domains. The project also provides a foundation for future developments such as industrial protocol expansion, security sensor products, and educational kits.

📌 FAQ

Q1. What is the main objective of this project?

To build a low-cost OT security training environment by implementing a Modbus TCP-based PLC using Arduino and W5500, and integrating it with an HMI and a network security analysis system (Malcolm).

Q2. Why was the W5500 chip used?

Because it has a built-in hardware TCP/IP stack, reduces MCU load, provides stable network communication, and enables low-cost implementation of industrial network devices.

Q3. What role does Arduino play in this system?

Arduino works with the W5500 as a Modbus TCP server and simulates industrial equipment such as a water tank PLC.

Q4. What is the role of Malcolm?

Malcolm analyzes network traffic using tools like Zeek and Suricata, and detects anomalies in ICS protocols including Modbus TCP.

Q5. Why is port mirroring (SPAN) necessary?

It allows duplication of traffic and delivery to a security analysis system without interfering with control traffic.

Q6. What functions does the HMI provide?

The web-based HMI, built with Flask and pymodbus, provides both monitoring and control in a SCADA-style interface.

Q7. What is the key differentiator of this project?

The ability to replicate a realistic OT security environment using low-cost hardware (around $47).

Q8. Which industries can this be applied to?

Smart factories, water treatment, power/energy, and ICS/SCADA security education and testing environments.

Q9. How similar is this system to real industrial environments?

It closely replicates real industrial network structures, including Modbus TCP communication, PLC simulation, and out-of-band monitoring architecture.